Comprendere la Tecnologia USB Oltre il Marketing

Analisi continua della memoria flash, della tecnologia USB e della sicurezza dei dati - spiegata chiaramente per coloro che vogliono capire cosa sta realmente accadendo.

Aree Tematiche Principali

Memoria Flash

Come funziona la tecnologia NAND, miti sulla durata, comportamento delle prestazioni e tendenze dei prezzi.

Sicurezza USB

Protezione anticopia, rischi di perdita di dati, protezione da scrittura e realtà di conformità normativa.

Integrità dei Dati

Strumenti di test, unità con falsa capacità, problemi di corruzione e metodi di verifica.

Hardware USB

Cosa c'è dentro una chiavetta flash, comportamento del firmware e compromessi prestazionali.

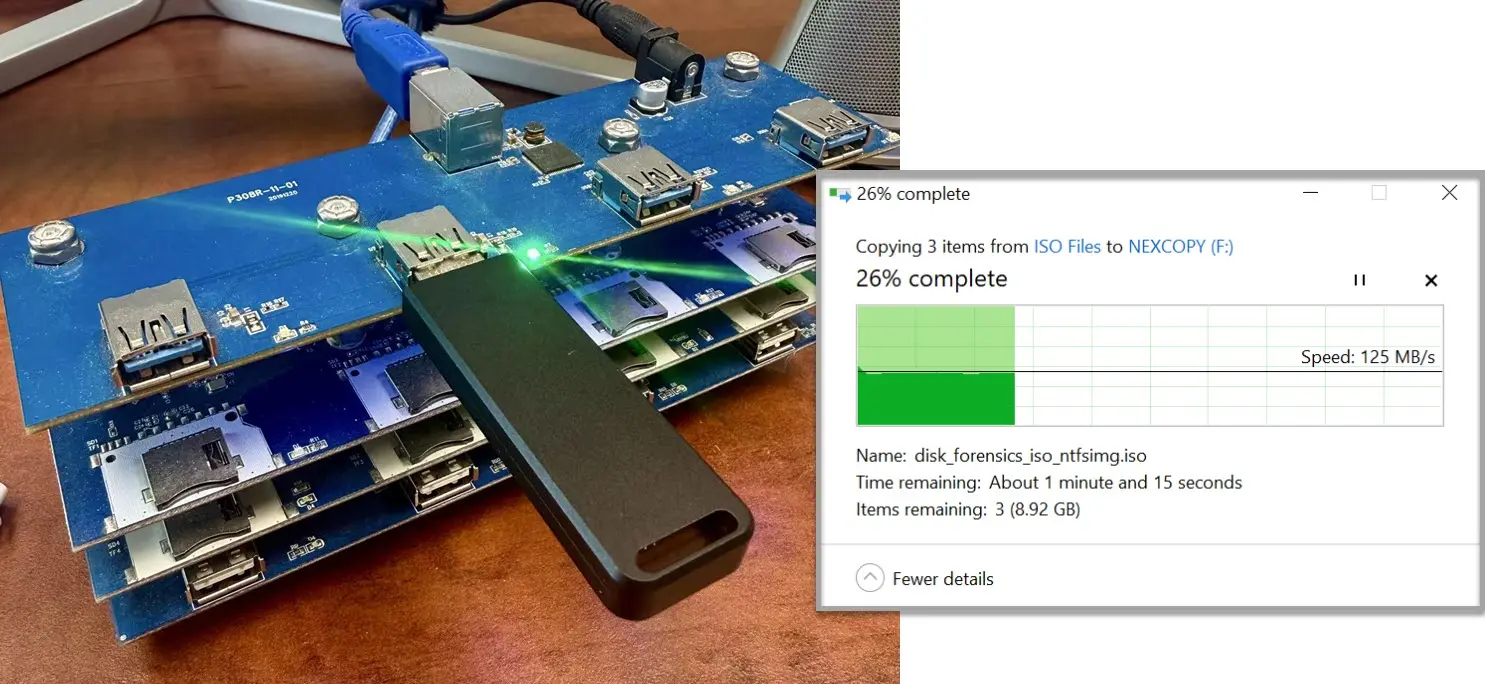

Sistemi di Duplicazione

Copia in produzione di massa, metodi di verifica e progettazione del flusso di lavoro.

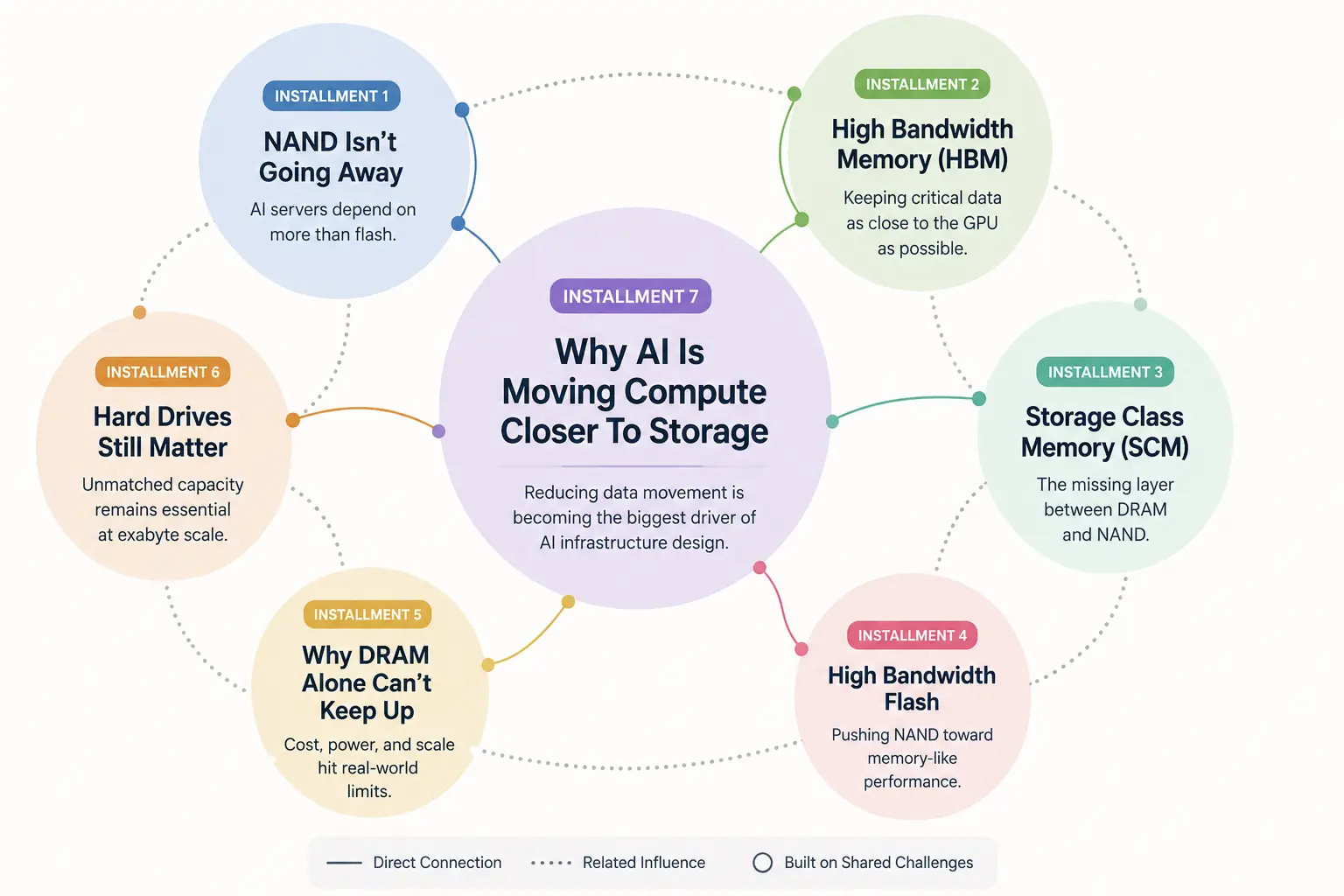

Analisi di Settore

Cambiamenti del mercato, vincoli di fornitura, domanda legata all'IA e dinamiche dei prezzi delle memorie flash.

Analisi In Evidenza

Approfondimenti sui comportamenti USB nel mondo reale, l'economia della memoria flash, le decisioni sui controller e i compromessi sulla sicurezza.

Ultimi Articoli

KV Cache: il serbatoio di memoria AI che impedisce alle GPU di restare a secco

Mara Vale: L’eco dell’air-gap | Cyberpunk Noir su segnali invisibili e fuga di dati

Perché la tua chiavetta USB da 300MB/s rallenta dopo 20 secondi

Perché l’AI sta spostando il calcolo più vicino allo storage

Sapevi davvero che la minaccia di sciopero di Samsung potrebbe influenzare la fornitura di memoria?