MicroSD come supporto sicuro: perché alcuni settori continuano ad affidarsi allo storage fisico

L’idea che tutto debba essere basato sul cloud

Se si passa abbastanza tempo nelle discussioni IT moderne, si comincia a sentire sempre la stessa idea ripetuta più e più volte: tutto dovrebbe essere basato sul cloud, sempre connesso, sempre sincronizzato. Per la maggior parte degli ambienti, funziona. È efficiente, scalabile e facile da gestire.

Ma appena fuori da quella conversazione c’è una realtà silenziosa, un po’ come il fatto che, in fondo, sappiamo tutti che stare lontani dal telefono fa meglio che restarci incollati, anche se non sempre ci comportiamo di conseguenza.

Esistono ancora interi settori in cui quel modello non regge. Non perché siano rimasti indietro, ma perché hanno esigenze diverse. In questi ambienti, i supporti fisici non sono scomparsi. Sono diventati più intenzionali.

E in molti casi, le schede microSD sono proprio al centro di questa decisione.

Dove i supporti fisici hanno ancora senso

Quando si fa un passo indietro e si osserva dove i supporti rimovibili continuano a comparire, comincia a formarsi uno schema abbastanza chiaro.

Si tratta di ambienti in cui i sistemi sono air-gapped per scelta progettuale, dove la consegna dei dati deve essere esatta e ripetibile, dove i requisiti normativi richiedono tracciabilità e dove l’accesso alla rete è limitato, inaffidabile o semplicemente non consentito.

In altre parole, luoghi in cui la comodità passa in secondo piano rispetto al controllo.

Sanità: dati controllati in ambienti regolamentati

Nella sanità, i dati non sono semplicemente dati: sono responsabilità, conformità e fiducia del paziente, tutto insieme.

I sistemi di imaging medicale, le apparecchiature diagnostiche e i dispositivi embedded spesso si affidano allo storage rimovibile per aggiornamenti o trasferimenti di dati. Non perché non possano collegarsi a una rete, ma perché farlo introduce variabili.

Una scheda microSD offre qualcosa di semplice ma fondamentale: un input noto. I dati vengono preparati, verificati e consegnati in uno stato fisso. Nessun problema di sincronizzazione in background, nessun aggiornamento parziale, nessuna modifica inattesa.

In ambienti dove gli audit trail contano e l’integrità dei dati non è negoziabile, questo tipo di controllo continua a vincere.

Aviazione: collaudato, prevedibile, offline

L’aviazione è uno degli esempi più chiari del perché i supporti fisici continuino a esistere.

I sistemi degli aeromobili sono intenzionalmente isolati. Gli aggiornamenti avionici, i dati di navigazione e i registri di manutenzione vengono spesso caricati tramite processi offline controllati. Non è un limite: è una scelta progettuale.

Gli aggiornamenti wireless possono sembrare moderni, ma nell’aviazione l’obiettivo non è essere moderni. L’obiettivo è essere collaudati.

Una scheda microSD, preparata e verificata prima ancora di toccare l’aeromobile, offre un metodo ripetibile e certificabile per aggiornare i sistemi. Il processo è compreso, documentato e considerato affidabile.

Automotive: produzione e aggiornamenti sul campo

Negli ambienti automotive, soprattutto sulle linee di produzione, la coerenza è tutto.

Migliaia di veicoli possono avere bisogno dello stesso identico firmware, della stessa configurazione o della stessa immagine di sistema. Le schede microSD vengono spesso usate per distribuire quei dati lungo le linee di produzione e nelle operazioni di assistenza.

Il vantaggio è diretto: ogni unità riceve lo stesso input, senza dipendere dalle condizioni della rete o dalla disponibilità del server. Non c’è il rischio di recuperare la versione sbagliata o di dover gestire download incompleti.

È distribuzione controllata su larga scala.

Militare e difesa: air-gapped per scelta

Se c’è un settore in cui i supporti fisici non sono solo rilevanti ma richiesti, è quello militare e della difesa.

Molti sistemi sono deliberatamente scollegati da qualsiasi rete. È proprio questo il punto. L’unico modo approvato per spostare dati in quegli ambienti passa attraverso supporti fisici che possono essere controllati, ispezionati e verificati.

In questo contesto, una scheda microSD non è solo storage: è un confine di sicurezza.

La logica è semplice: se puoi controllare il supporto, puoi controllare i dati che entrano nel sistema.

Il problema dei supporti rimovibili standard

È qui che le cose cominciano a complicarsi.

Le schede microSD standard non sono mai state progettate pensando alla conformità. Sono intercambiabili, facili da modificare e difficili da tracciare una volta distribuite.

Questo crea alcuni problemi evidenti: i dati possono essere alterati dopo la distribuzione, le schede possono essere sostituite senza essere rilevate e non esiste un modo integrato per dimostrare quale dispositivo sia stato destinato a quale luogo.

Per i settori che dipendono da tracciabilità e responsabilità, questa è una lacuna.

Dove i supporti controllati cambiano l’equazione

Qui la conversazione si sposta dallo storage al controllo.

I supporti controllati introducono due elementi chiave che lo storage rimovibile standard non offre: la possibilità di bloccare il contenuto in modo che non possa essere modificato e la possibilità di identificare in modo univoco ogni singolo supporto.

Insieme, queste funzioni trasformano una semplice scheda microSD in qualcosa di più vicino a un asset gestito.

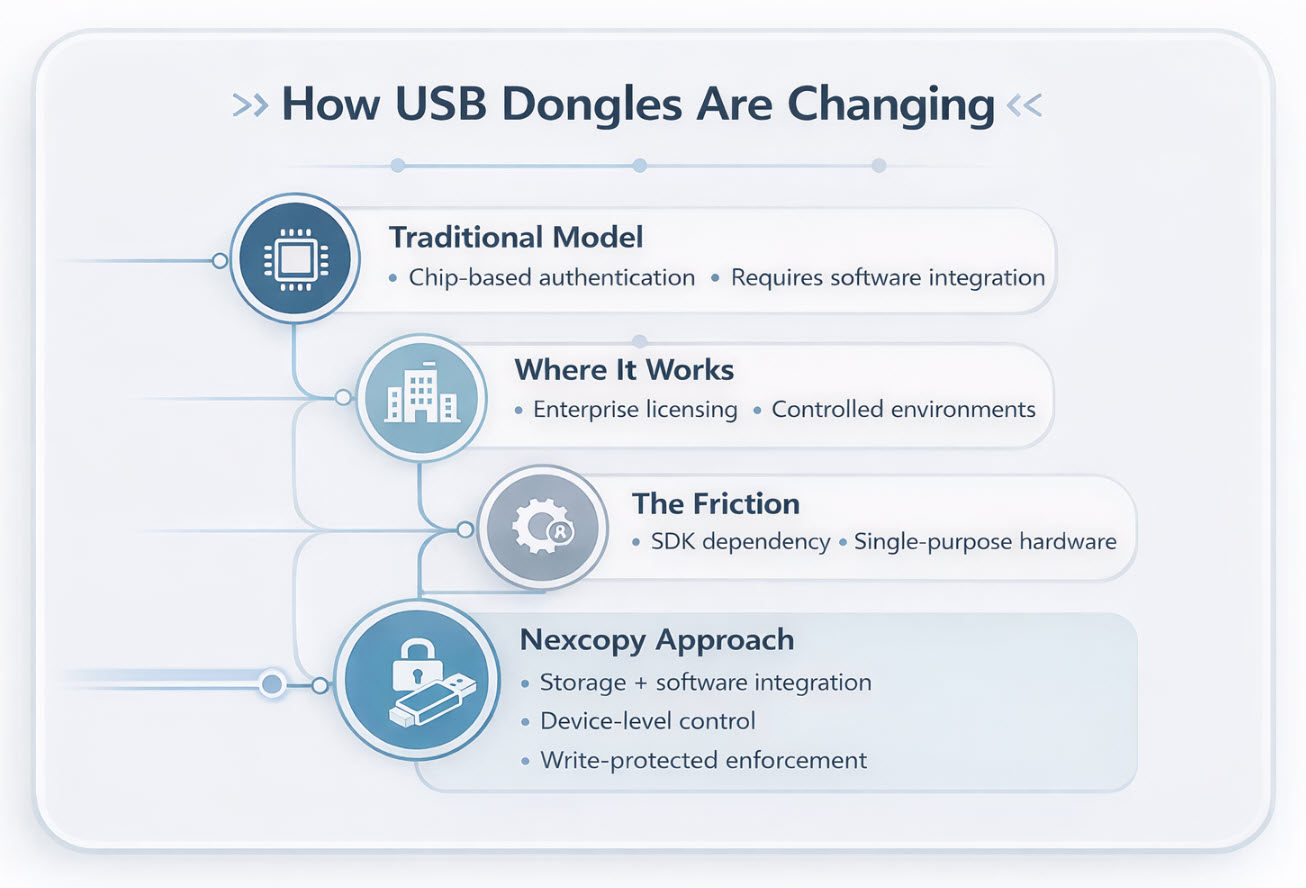

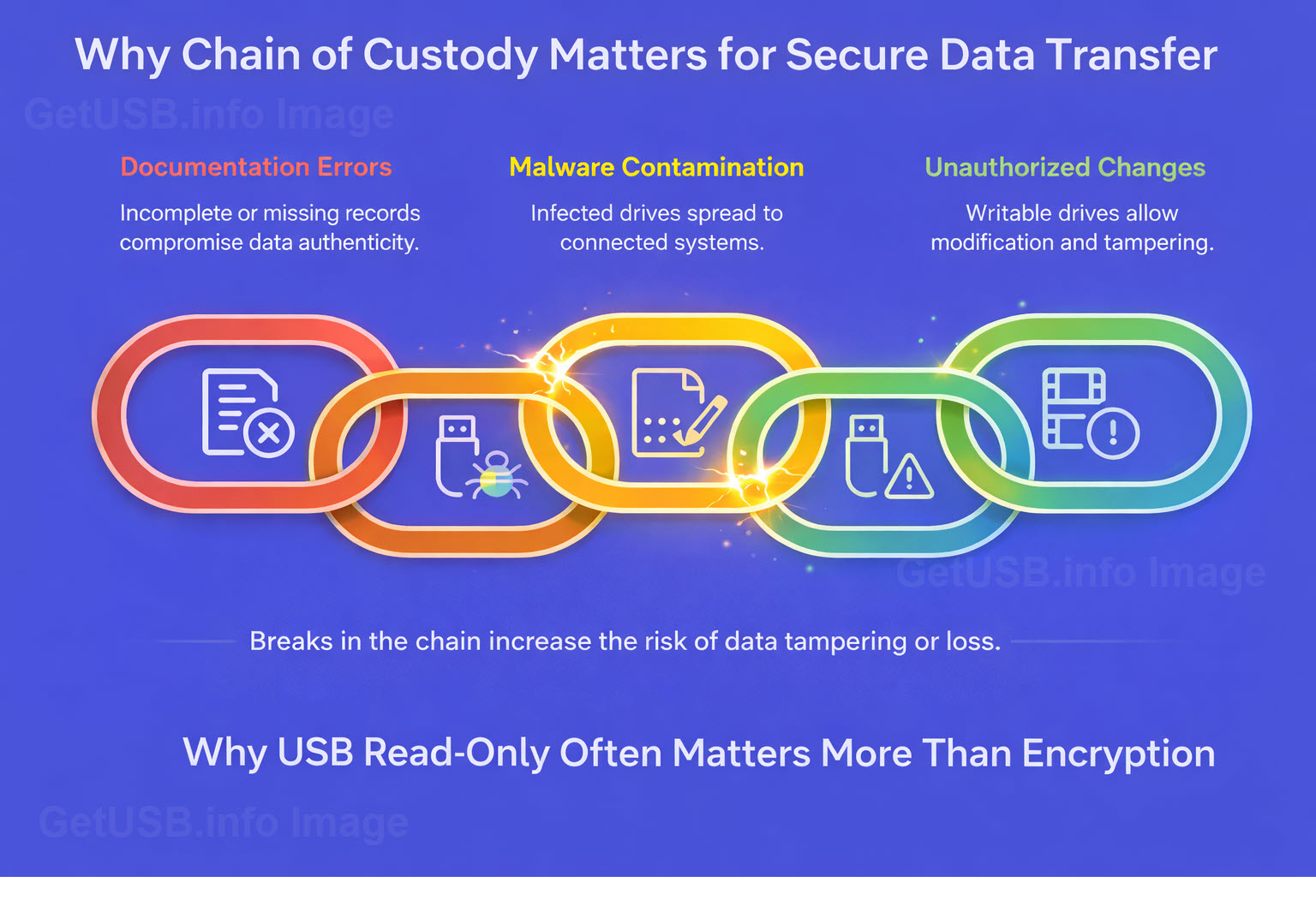

Piattaforme come Nexcopy hanno puntato molto su questa idea, concentrandosi meno sulla pura velocità di duplicazione e più su come si comporta il supporto dopo aver lasciato l’ambiente di produzione. Per un contesto aggiuntivo su come i supporti controllati si confrontano con gli approcci di sicurezza tradizionali, si può leggere questa spiegazione su perché la modalità USB di sola lettura spesso conta più della crittografia.

Duplicazione microSD con la conformità in mente

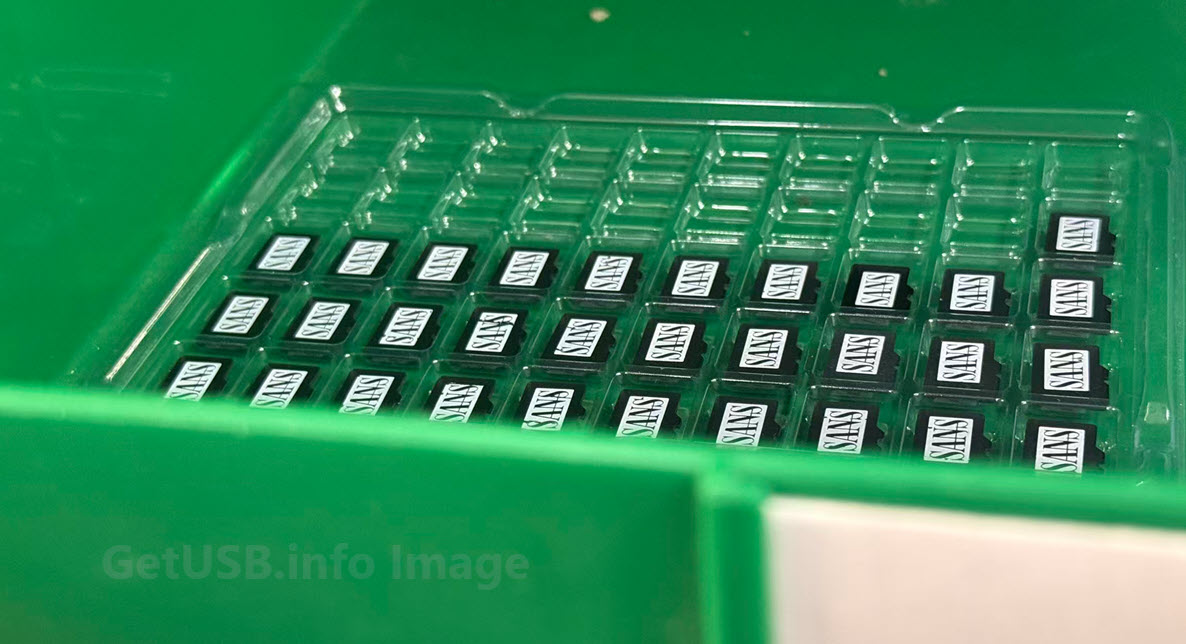

Prendiamo il mSD160PC, un duplicatore microSD basato su PC progettato proprio attorno a questo caso d’uso.

A livello di base, duplica i dati su più schede. Ma la parte più interessante è ciò che avviene oltre la semplice copia.

È possibile applicare la protezione da scrittura, bloccando di fatto il contenuto in modo che non possa essere modificato sul campo. Il controllo CID, cioè Card Identification, consente a ogni scheda microSD di avere un identificatore univoco. La coerenza del lotto garantisce che ogni scheda in una produzione sia identica a livello di dati.

Singolarmente, queste funzioni sono utili. Insieme, creano qualcosa di più significativo.

La protezione da scrittura garantisce che i dati rimangano esattamente come previsto. Il controllo CID consente alle organizzazioni di tracciare e verificare dove viene distribuita ogni scheda. E quando questi due elementi vengono combinati, si comincia ad avvicinarsi a qualcosa che assomiglia molto alla conformità.

Per uno sguardo più approfondito sui flussi di lavoro di duplicazione microSD e sulle opzioni hardware, si può consultare anche questa panoramica su duplicatori di schede microSD e scrittura dei valori CID.

Non si tratta solo di copiare file: si tratta di controllare il ciclo di vita dei dati.

La conformità è il vero motore

Ciò che unisce tutti questi settori non è una preferenza per una tecnologia più vecchia. È un requisito di controllo.

I sistemi cloud sono potenti, ma introducono variabili: dipendenza dalla rete, tempi di sincronizzazione, livelli di controllo degli accessi che possono cambiare nel tempo. In molti ambienti, queste variabili non sono accettabili.

I supporti fisici, quando vengono gestiti correttamente, eliminano queste incognite.

Se i dati non possono essere modificati, l’integrità viene preservata. Se ogni dispositivo è identificato in modo univoco, la tracciabilità diventa possibile. Se la duplicazione è controllata, la coerenza è garantita.

È su questa combinazione che si basano i framework di conformità.

Ed è per questo che le schede microSD, per quanto possano sembrare semplici, continuano a svolgere un ruolo critico in alcuni degli ambienti più esigenti.

Nota di revisione

Questo articolo è stato sviluppato a partire dall’osservazione reale di come i supporti rimovibili vengono utilizzati in ambienti regolamentati e air-gapped in settori come sanità, aviazione e difesa. L’attenzione sui flussi di lavoro basati su microSD riflette scenari pratici di distribuzione in cui controllo, tracciabilità e integrità dei dati hanno la priorità rispetto alla comodità.

L’immagine usata in questo articolo è stata scattata internamente dall’autore per rappresentare un esempio reale, invece di affidarsi a immagini stock.

La formulazione finale e la struttura sono state rifinite con assistenza editoriale per migliorare chiarezza e scorrevolezza. Non è stato ricevuto alcun compenso o sponsorizzazione per la menzione di prodotti o tecnologie specifiche citate in questo articolo.